セキュリティエンジニアは、2026年のIT人材市場で「需要が伸び続ける数少ない専門職」のひとつだ。クラウド・SaaS・生成AIの普及で攻撃面が拡大し、一方で国内では情報処理推進機構(IPA)や経済産業省の調査でも示される通り、セキュリティ人材の需給ギャップが中長期的に続くと整理されている。本記事では「セキュリティエンジニア」という一語に括られがちな職域を5分野に分解し、年代別年収レンジ・スキル別の年収インパクト・企業タイプ別の特徴・未経験/他職種からの移行ロードマップ・資格の優先順位・シニア以降のキャリア分岐までを実務ベースで整理する。情報源は厚生労働省の賃金構造基本統計調査、経済産業省のIT人材需給調査、IPAの情報セキュリティ白書、(ISC)² CISSP・Offensive Security OSCP・情報処理安全確保支援士の公式情報に限定している。

この記事でわかること

- 「セキュリティエンジニア」と一語で呼ばれる職域の5分野の違い

- 2026年のセキュリティ需要トレンドと、AI/生成AIが攻撃面に与える影響

- 20代〜40代の年代別年収レンジと、企業タイプ別のレンジ差

- 言語・フレームワーク・クラウド・脅威モデリング・英語など、スキル別の年収インパクト

- インフラ/開発/QA/情シスから移行する際の具体的なロードマップ

- CISSP・CCSP・OSCP・SC-100・情報処理安全確保支援士の優先順位

- スペシャリスト/マネジメント/アドバイザー/CISO候補への分岐設計

- よくある質問(FAQ)への実務的な回答

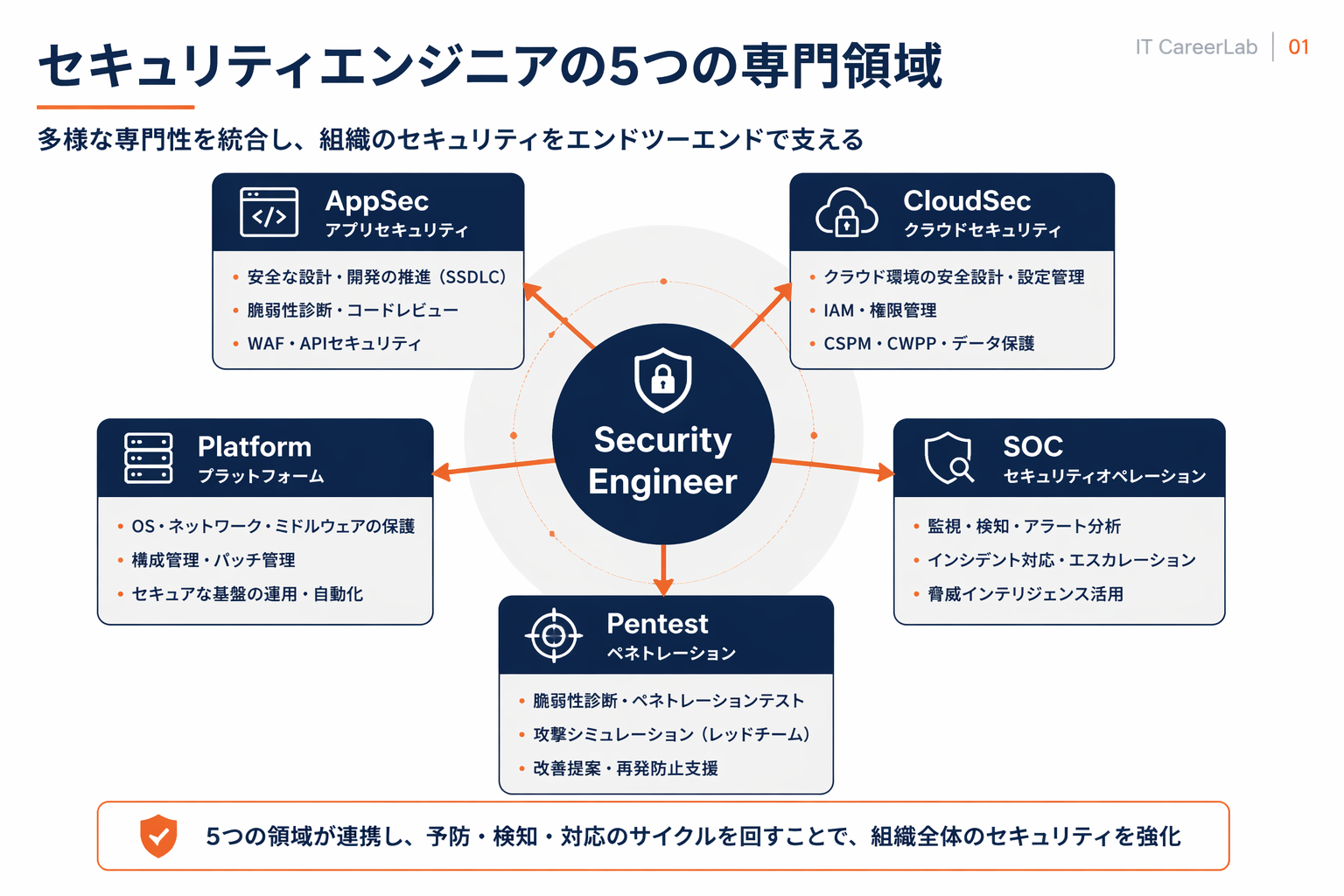

セキュリティエンジニアとは — 5分野の職域マップ

まず押さえたいのは、「セキュリティエンジニア」は単一の職種名ではなく、大きく5つの分野に分かれるということだ。どの分野に軸足を置くかで、必要なスキル・キャリアパス・年収の伸び方が変わる。求人票の要件を読むときも、まずは「この求人はどの分野か」を見極めることが出発点になる。

1. アプリケーションセキュリティ(AppSec)

Webアプリ・モバイルアプリ・APIのセキュリティを担う分野。セキュアコーディング支援、脅威モデリング(STRIDE/PASTAなど)、SAST/DAST/SCAツールの運用、脆弱性診断、バグバウンティの運用、開発チームへのシフトレフト推進が主な業務だ。開発者出身者がそのまま軸足をスライドさせやすく、OWASP Top 10・CWE・CVEといった標準知識に加え、フレームワーク別の典型的な脆弱性の理解が問われる。2026年時点で求人が急増している領域で、上限レンジも高い。

2. クラウドセキュリティ

AWS/GCP/Azure上のワークロード全般を対象に、IAM設計・マルチアカウント戦略・CSPM(Cloud Security Posture Management)・CNAPP(Cloud-Native Application Protection Platform)・Secretsガバナンス・コンテナセキュリティ・サプライチェーンセキュリティ(SBOM、SLSA、Sigstore)までをカバーする分野。SRE/インフラ出身者からの接続が自然で、金融・医療・SaaS領域では必須要件化が進んでいる。SRE・プラットフォームエンジニアの年収相場でも触れたように、セキュリティを兼ねるSRE/プラットフォーマーは上限レンジが上振れしやすい。

3. プラットフォームセキュリティ

エンドポイント・ネットワーク・ID(IdP/SSO/SCIM)・ゼロトラスト・EDR/XDRといった企業全体の基盤レイヤーを守る分野。CISO配下の情報セキュリティ部門や、SaaS企業のProdSec/CorpSecチームに多く、セキュリティアーキテクトとしての設計力、ポリシー設計、インシデントレスポンス(IR)体制構築が評価される。ISO 27001・SOC 2・PCI DSSといった監査要件との接続も多く、GRC(Governance, Risk, Compliance)寄りの知見も求められる。

4. SOC(Security Operations Center)エンジニア/アナリスト

監視・検知・対応の第一線を担う分野。SIEM(Splunk、Elastic、Microsoft Sentinel など)・EDR/XDRのログ解析、アラートトリアージ、脅威インテリジェンスの運用、SOARによる対応自動化、ハンティング(Threat Hunting)など、24/365の運用が基本になる。ジュニア帯から参入できる入り口として機能する一方、シフト勤務の負荷があるため、シニアを目指すならSOCマネージャー/CSIRTリード/検知エンジニア(Detection Engineer)へキャリアを伸ばす設計が現実的だ。

5. ペネトレーションテスター/レッドチーム

攻撃者の視点で自社/顧客のシステムに侵入し、弱点を検出・報告する分野。Webアプリペンテスト、ネットワークペンテスト、クラウドペンテスト、モバイルペンテスト、レッドチーム(長期潜入型演習)、パープルチーム(ブルーチームとの連携演習)などのバリエーションがある。OSCP/OSWE/OSEP/CRTO等の資格、HackTheBox/TryHackMe/CTFの実績、バグバウンティ経験が評価の中心で、実技を職務経歴書に書ける分野だ。専業受託と事業会社のインハウス・レッドチームで報酬構造が異なる。

この5分野は完全に独立しているわけではなく、シニア以上になるほど複数領域を横断できる人材が評価される。たとえば「アプリセキュリティ×クラウドセキュリティ」「プラットフォームセキュリティ×GRC」のように、軸を定めた上で隣接領域に広げるのが、年収レンジを伸ばす実務的な設計だ。

2026年の需要トレンド — AI/生成AIがもたらす攻撃面の変化

セキュリティエンジニアの需要は、複数の構造要因で中長期的に強い状態が続く見通しだ。IPAの情報セキュリティ白書でも、2020年代後半のリスク環境はさらに複雑化すると整理されている。2026年時点で特に注目されている変化を整理する。

攻撃面の拡大:クラウド/SaaS/生成AI

クラウド・SaaSの普及で、従来の境界防御(ファイアウォール中心)では守りきれない攻撃面が増えた。加えて2023年以降の生成AI普及により、フィッシング文面の自動生成、マルウェア作成の補助、プロンプトインジェクション、モデル窃取、AIサプライチェーン(学習データ・埋め込み・プロンプトの改ざん)といった新しい脅威クラスが登場している。LLMアプリのセキュリティはOWASP LLM Top 10として体系化が進んでおり、ハイクラス転職で評価されるスキルの中でも生成AI関連セキュリティの知見は評価軸として浮上している。

規制・監査要件の高度化

改正個人情報保護法、GDPR、DORA(EU金融デジタル耐性法)、各国のサイバーセキュリティ法制など、規制要件は年々増えている。SaaS企業ではSOC 2・ISO 27001・ISMAP、金融系ではFISC・PCI DSS、医療系では3省2ガイドラインなど、業界別のコンプライアンス要件への対応は避けて通れない。これに対応できる人材は、単純な技術職としての評価を超えて、ビジネス側との橋渡し役としての価値を持つ。

インシデント対応コストの増大

ランサムウェア・サプライチェーン攻撃・大規模情報漏えい事件が国内外で相次ぎ、1件あたりの被害額・対応コストが増大している。事業会社側では「インシデントを起こさない」ではなく「起きたときに損害を最小化する」ための平時投資として、CSIRT体制の整備・IR演習・デジタルフォレンジック体制の強化に予算が流れている。この流れを担うセキュリティエンジニア/アーキテクトの採用は継続的に強い状態だ。

AI時代に仕事が減る領域/増える領域

AIが自動化しやすいのは、ログのトリアージ、既知パターンのアラート分類、脆弱性スキャンの一次レビューなど、ルーチン性の高い業務だ。一方で、設計判断(脅威モデリング、アーキテクチャレビュー)、インシデント指揮、規制対応の意思決定、組織文化の醸成といった上位業務は、むしろAI時代に価値が上がる領域である。SOCの一次対応は自動化圧力が強いが、検知エンジニア(Detection Engineer)・脅威ハンター・インシデント指揮官へのキャリアアップで付加価値を作れる。冷静に見れば、「AIで仕事が減る」のではなく「AIで生産性が上がり、難しい業務へ人材がシフトする」構造的な変化と捉えるのが妥当だ。

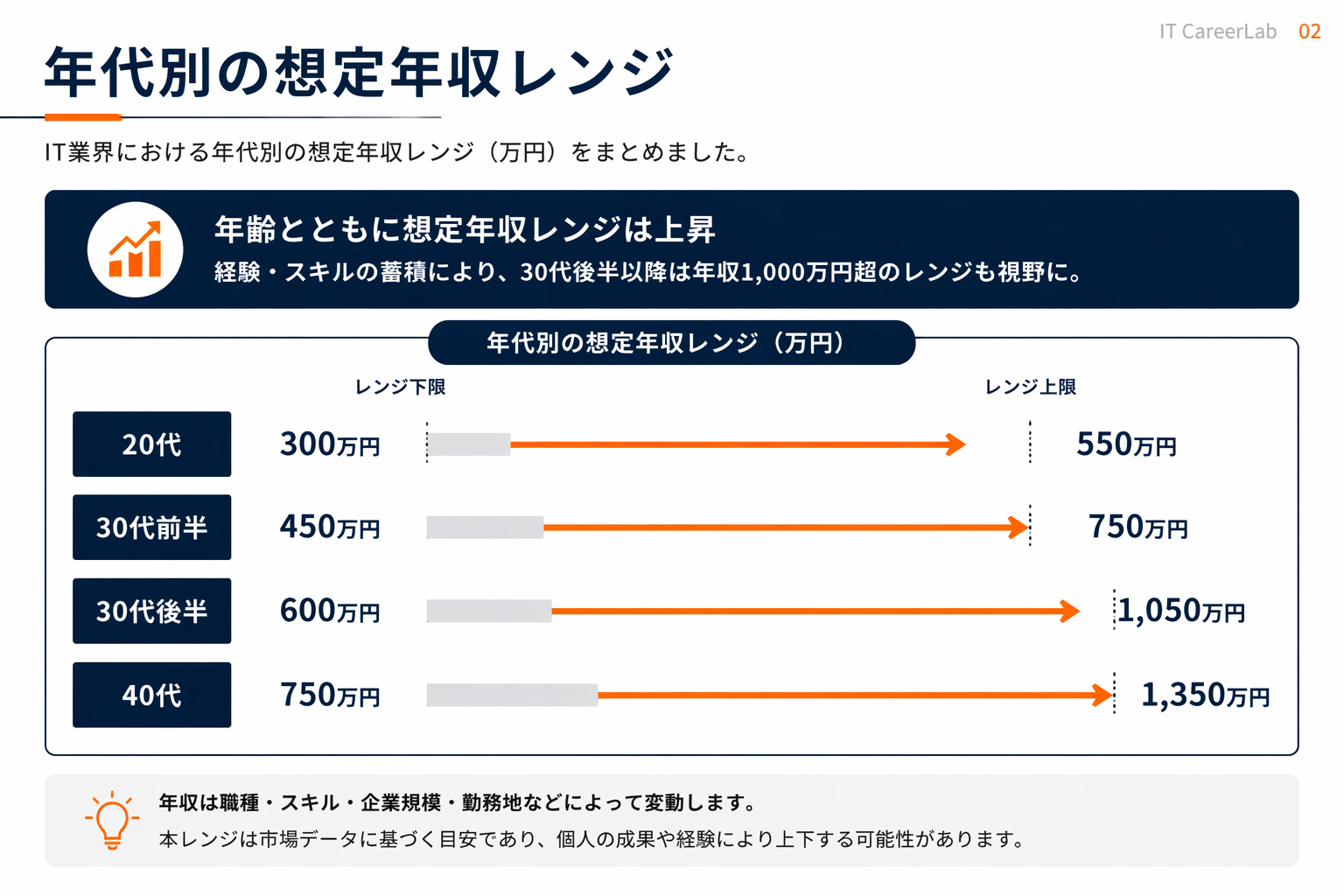

年代別の年収レンジ(2026年の目安)

以下のレンジは事業会社・SaaS・メガベンチャー・セキュリティ専業企業のセキュリティエンジニアで一般的に観測される目安で、厚生労働省の賃金構造基本統計調査、経済産業省のIT人材需給調査、求人市場の観察をもとに編集部が整理したものだ。個別企業の提示額とは一致しない前提で参照してほしい。

| 年代 | 経験年数の目安 | 年収レンジ | 期待される役割 |

|---|---|---|---|

| 20代前半 | 1〜3年目 | 400〜580万円 | SOCアラートトリアージ、脆弱性診断補助、セキュリティ運用の基礎業務 |

| 20代後半 | 3〜6年目 | 550〜850万円 | 脆弱性対応のリード、監査対応、ペンテスト実施、IAM設計の主担当 |

| 30代前半 | 6〜9年目 | 700〜1,150万円 | セキュリティ設計主導、CSIRTリード、脅威モデリング、プロダクト横断レビュー |

| 30代後半 | 9〜13年目 | 900〜1,450万円 | シニアセキュリティアーキテクト、セキュリティ戦略立案、採用・組織設計 |

| 40代 | 13年目以降 | 1,100〜1,900万円超 | CISO候補/VPoS/プリンシパルアーキテクト、全社セキュリティ戦略責任 |

同年代のフロントエンドや一般的なバックエンドと比較して、セキュリティ領域はシニア帯以降で上限が伸びやすい傾向がある。理由は、国内のセキュリティ人材が慢性的に不足しており、シニアアーキテクト/CISO候補級は特に希少性が高いためだ。職種横断の相場感は2026年版 ITエンジニアの年収相場、フロントエンドとの比較はフロントエンドエンジニアの年収相場も参照してほしい。

スキル別の年収インパクト

セキュリティ領域で年収上限を押し上げやすいスキル軸を整理する。単一スキルで年収が飛躍するというより、「このスキルがあると、上位レンジの面接に呼ばれる確率が上がる」という確率の話として読んでほしい。

プログラミング言語(Python/Go/Rust/TypeScript)

セキュリティエンジニアに書けないコードはハンディになる。自動化スクリプト(Python)、高速なツール実装やサーバ開発(Go/Rust)、Webアプリ診断のためのTypeScript理解は、いずれも評価の差に直結する。特にDetection Engineerやセキュリティツール開発ポジションでは、プロダクトグレードでコードを書ける力が年収レンジを決める。

フレームワーク/技術スタックの深い理解

Rails・Spring・Django・Next.js/React・gRPCなどの主要フレームワーク固有の脆弱性パターン、OWASP Top 10に対応した防御実装、認証・認可(OAuth 2.0/OIDC/SAML)の設計知識は、アプリケーションセキュリティで決定的に効く。脅威モデリング時に開発者と対等に議論できるかが、シニアの評価軸になる。

クラウド(AWS/GCP/Azure)の深度

IAM権限分離、SCP/Organization Policy、VPC設計、KMS/Secrets Manager、CloudTrail/CloudWatch/Security Hub/GuardDuty、マルチアカウント戦略、Landing Zoneなどの実運用経験は、クラウドセキュリティで最も年収に直結するスキル群だ。資格の優先順位はクラウド資格の優先順位で整理している。

脅威モデリング/セキュアアーキテクチャ

STRIDE、PASTA、Attack Tree、MITRE ATT&CKに基づく脅威分析、データフロー図(DFD)の設計、セキュアデザインパターンの適用経験は、シニア帯の面接で頻出する。脅威モデリングを組織文化として定着させた経験は、スタッフ/プリンシパル級の評価に直結する。

インシデントレスポンス/デジタルフォレンジック

本番インシデントの指揮経験、ログ解析、メモリフォレンジック、ネットワークフォレンジック、タイムライン構築、証跡保全の実経験は、CSIRT/IR職で強く評価される。「起きたインシデントをどう指揮したか」を数値・時系列で語れるかが、管理職候補への昇格でも効く。

英語でのコミュニケーション

OSS脆弱性のレポート執筆、CVE発行プロセス、海外ベンダーとの脆弱性対応調整、外資系チームでのIR参加、Black Hat/DEF CON/RSAConference等の国際カンファレンス発信など、英語ができることで選択肢が広がる。外資系・グローバルテックのセキュリティ職は国内企業よりレンジ上限が1段高く、英語があれば年収上限を伸ばせる。ハイクラス転職で評価されるスキルでも扱っている。

企業タイプ別の特徴と年収レンジ

| 企業タイプ | ミドル層の目安 | シニア層の目安 | 特徴・注意点 |

|---|---|---|---|

| セキュリティ専業(ペンテスト/MSS/SOC専門) | 550〜850万円 | 850〜1,300万円 | 技術深耕はしやすいが、個人年収の天井は案件単価で規定されやすい |

| 事業会社(国内SaaS・toC) | 600〜900万円 | 900〜1,400万円 | プロダクト成長に伴うセキュリティ投資が進み、インハウス職の需要が安定 |

| SIer・受託開発 | 500〜800万円 | 800〜1,200万円 | 大規模プロジェクトでの設計経験が積める一方、評価制度上の上限が読みやすい |

| 外資系テック | 900〜1,400万円 | 1,400〜2,300万円超 | 基本給+RSU+オンコール手当の総合報酬。シニア以上で国内と1段違うレンジ |

| 戦略コンサル/Big4セキュリティ | 800〜1,200万円 | 1,200〜1,800万円超 | GRC/アドバイザリー寄り。顧客折衝とドキュメント力の比重が大きい |

セキュリティ専業の受託企業で技術を深めたあと、事業会社のインハウスセキュリティや外資系へ移る設計は、年収レンジを伸ばす典型的なキャリア構成だ。逆にSIer・受託で数年過ごしてから事業会社へ移る場合、セキュリティ設計の経験を具体的な数値で語れるかが選考の分かれ目になる。

未経験/他職種からの移行ロードマップ

完全な未経験(エンジニア経験なし)からの直行は難しいため、隣接職種からの移行パターン別に整理する。いずれも「座学だけ」では市場価値は付かず、「現場で意思決定した経験」を段階的に作ることが重要だ。

インフラエンジニアから → クラウドセキュリティ/プラットフォームセキュリティ

ネットワーク・サーバ運用・監視の経験はそのまま活きる。6〜12ヶ月でAWS/GCPのセキュリティ関連サービス(IAM、KMS、GuardDuty、Security Hub、CSPMツール)の実運用に関わり、CCSP/AWS Security Specialty/情報処理安全確保支援士のいずれかを取得するのが起点になる。社内のクラウド移行プロジェクトでセキュリティレビュー役を担当する、あるいはSRE兼務でセキュリティを引き受けるアプローチが現実的だ。

開発者(Webエンジニア)から → アプリケーションセキュリティ

開発者出身者はアプリセキュリティとの親和性が非常に高い。現職のコードレビューでセキュリティ観点を追加する、社内の脆弱性診断結果をもとに修正リードを担当する、OWASP ZAPやSemgrepなどのツールを導入・運用する、CTF/バグバウンティで実技を積む、といった動きで1年以内に「脆弱性を検出・修正した実績」を作れる。その後、社内の脅威モデリングや脆弱性対応プロセスの整備を主導できれば、AppSec職への転向が射程に入る。バックエンドエンジニアのキャリアパスとの分岐として設計してもよい。

QA/テストエンジニアから → アプリセキュリティ/ペンテスター

テスト設計の経験は、セキュリティテスト設計にそのまま転用できる。DAST/ペンテストの領域では、仕様を読み込んで境界条件を突く思考プロセスがQA由来の強みになる。OSCP/OSWE・TryHackMe/HackTheBox・バグバウンティを1年ほど継続し、社内でセキュリティテストのプロセス整備に関わるところから始めると無理がない。QAからセキュリティへの移行は、社内でのロール再定義で実現しやすい経路でもある。

情シス/社内SEから → プラットフォームセキュリティ/GRC

IdP運用、エンドポイント管理、監査対応、規程整備の経験は、プラットフォームセキュリティやGRCに直結する。情報処理安全確保支援士、ISO 27001内部監査員、CISM等の資格と組み合わせ、社内のセキュリティポリシー策定・SOC 2やISMSの取得プロジェクトに関われば、セキュリティアーキテクトやCorpSec職へのキャリアが開ける。コンサル/Big4への移行も現実的な経路だ。

いずれの経路でも、移行期に市場価値を定期測定するのは重要になる。市場価値診断の方法と年収レンジチェッカーを使って、社内評価と市場相場のズレを半年〜1年ごとに確認してほしい。

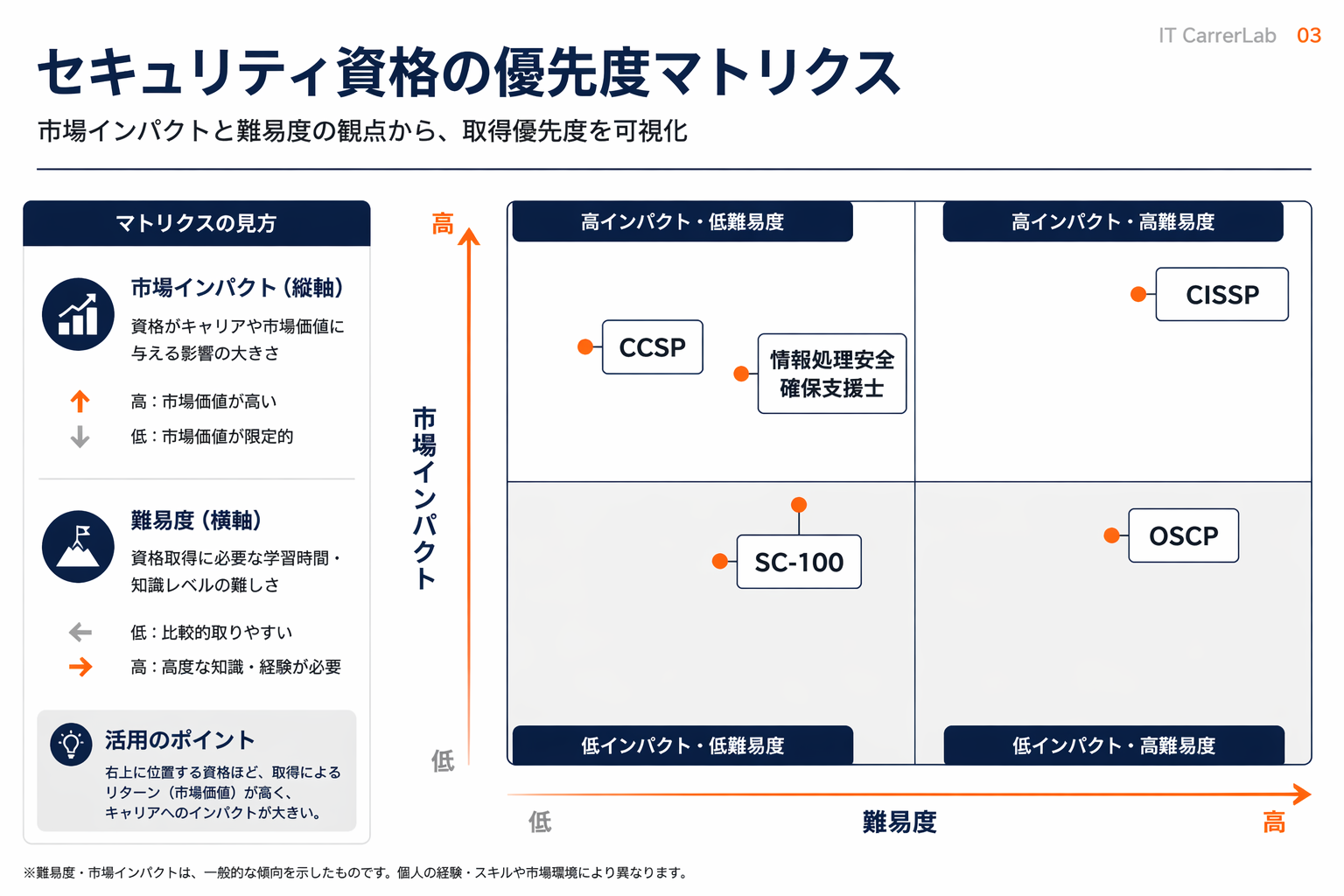

取るべき資格の優先順位

セキュリティ領域は資格が多く、どれから手を付けるかで学習効率が大きく変わる。2026年時点で転職市場・実務両面で効く資格を、目指す分野別に整理する。資格単体で年収が決まるわけではなく、「実務経験×資格」の掛け算で書類選考通過率と面談での共通言語に効くという前提で読んでほしい。

基盤レイヤー(国内事業会社でまず効く)

- 情報処理安全確保支援士(RISS):IPA認定の国家資格。国内の事業会社・SIer・官公庁関連で評価が高く、国内キャリアの土台として優先度が高い。公式で登録制度を確認できる。

- AWS Certified Security Specialty:AWS前提の事業会社で歓迎要件に上がりやすい。クラウドセキュリティへ軸足を置くなら必須級。

グローバル市場・ハイクラス帯(シニア以上で効く)

- CISSP:(ISC)²の国際認定資格。外資系・グローバル企業・CISO配下組織で評価軸に入る。5年以上の実務経験が前提で、保持自体がシニア層のシグナルになる。

- CCSP:(ISC)²のクラウドセキュリティ特化資格。クラウドセキュリティアーキテクト狙いで効く。

- SC-100(Microsoft Cybersecurity Architect):Azure環境でのセキュリティアーキテクト役を狙うなら優先度が高い。エンタープライズSaaS/製造業系で評価されやすい。

攻撃寄り/実技系(ペンテスター・レッドチーム向け)

- OSCP:Offensive Securityの実技試験。ペンテスター職では事実上の標準として知られ、実技で突破できる実力を示すシグナルとして強い。公式で試験内容を確認できる。

- OSWE/OSEP:OSCPの上位資格。Web攻撃・高度な攻撃手法に特化し、シニアペンテスター・レッドチーム向け。

- CRTO(Certified Red Team Operator):レッドチーム演習で評価される実技資格。

マネジメント・GRC寄り(管理職・コンサル向け)

- CISM:ISACA認定のセキュリティマネジメント資格。CISO候補・セキュリティマネージャー狙いで効く。

- CISA:ISACA認定のIT監査資格。コンサル・Big4・GRC職で標準的に評価される。

優先順位の実務的な組み方は、1) まず国内の足場として情報処理安全確保支援士またはクラウドベンダーのSecurity Specialtyを1本、2) シニア昇格期にCISSPを狙う、3) 攻撃側に行くならOSCPを追加、4) マネジメントに進むならCISM/CISAを加える、という4段階が現実的だ。資格に投下する時間は有限なので、自分の狙う分野に合わせた配分が重要になる。

キャリアパスの分岐 — スペシャリスト/マネジメント/アドバイザー/CISO候補

セキュリティエンジニアのキャリアは、30代後半〜40代にかけて大きく4方向に分岐しやすい。どの方向を選ぶかで、必要なスキルセットと年収レンジの伸び方が変わる。マネジメント vs ICキャリアと合わせて読むと分岐設計がしやすい。

方向1:スペシャリスト(プリンシパル/アーキテクト)

セキュリティ技術を深め続け、プリンシパルエンジニア/セキュリティアーキテクトとして組織の技術意思決定を担うルート。アプリセキュリティ、クラウドセキュリティ、脅威モデリング、IRのいずれかで組織内トップの専門性を確立する。ICトラックを用意する企業が増えており、1,400万円超も現実的なレンジだ。OSS貢献・カンファレンス登壇・技術ブログでの発信がキャリアの武器になる。

方向2:マネジメント(セキュリティマネージャー/VPoS)

セキュリティチームのマネジメント・採用・評価・予算管理を担うルート。CSIRTリード、セキュリティマネージャー、ディレクター、VPoS(VP of Security)と等級を上げていく。事業会社・メガベンチャーのセキュリティ組織で1,200〜1,700万円、外資系で1,700万円超のレンジ。組織設計・採用設計の経験が鍵になる。

方向3:アドバイザー/コンサルタント

戦略コンサル・Big4・独立系セキュリティアドバイザリーでの顧客向けアドバイザー業務、または事業会社の社外アドバイザー/社外CISOとしての活動。顧客折衝、規制対応、リスクアセスメントの設計が中心で、技術実装よりも判断と翻訳の比重が大きい。複数社の社外CISO/アドバイザーを兼任する働き方も増えており、スタートアップアドバイザー副業の選択肢とも接続する。

方向4:CISO候補(Chief Information Security Officer)

全社セキュリティ戦略の最終責任者を目指すルート。技術力に加え、経営層との対話、法務・財務との連携、インシデント時の対外コミュニケーション、監査対応、予算編成・採用が職務範囲になる。日本国内でもCISO配置の企業が増えており、CISO/CTOクラスで1,500〜2,500万円超のレンジ(会社規模・上場有無・ストックオプション込みで大きく変動)。マネジメント vs ICキャリアに加え、経営レイヤーとの接続を想定した学習設計が必要だ。

いずれの方向でも、転職時のオファー交渉で100〜300万円単位で条件が動くのがセキュリティ領域の特徴だ。交渉設計についてはハイクラスITエンジニア向け転職エージェント2026年版を参照してほしい。ITエンジニア特化で求人10,000件以上・年収交渉成功率100%(公式公表値)のTechGoのようなサービスを、相場把握と交渉代行のレバレッジとして組み込む設計が、セキュリティ領域でも有効に機能する。

まとめ

- セキュリティエンジニアは「アプリセキュリティ/クラウドセキュリティ/プラットフォームセキュリティ/SOC/ペンテスター」の5分野に分かれ、軸足をどこに置くかでキャリア設計が変わる。

- 2026年の需要トレンドは、クラウド・SaaS・生成AIによる攻撃面の拡大と、規制・監査要件の高度化で中長期的に強い。

- 年代別レンジは20代400〜850万円、30代700〜1,450万円、40代1,100〜1,900万円超が目安で、シニア帯以降で上限が伸びやすい。

- スキルで差が付くのはコーディング力・フレームワーク理解・クラウド深度・脅威モデリング・IR経験・英語の6軸。

- インフラ/開発/QA/情シスから1〜2年の設計で移行が可能で、それぞれ自分の強みを翻訳する戦略が鍵になる。

- 資格は「情報処理安全確保支援士/クラウドSecurity Specialty → CISSP → OSCP/CISM」と段階的に積むのが合理的。

- 30代後半以降の分岐はスペシャリスト/マネジメント/アドバイザー/CISO候補の4方向で、各方向でレンジの伸び方が異なる。

- AIで自動化されるのはルーチン業務で、設計判断・IR指揮・規制対応は価値が上がる領域。

(本記事は2026年4月時点の一般的な市場情報をもとにした編集部の見解です。年収レンジは取材・公開レポート・求人市場の観察に基づく目安であり、個別の採用結果を保証するものではありません。本サイトはTechGoのアフィリエイトパートナーであり、リンク経由の申込で収益が発生する場合があります)